Uma nova campanha de phishing ClickFix está a utilizar o Microsoft SharePoint para distribuir o framework de pós-exploração Havoc, alertam investigadores de segurança.

Esta táctica sofisticada combina engenharia social com abuso de plataformas legítimas para comprometer sistemas.

Como funciona o ataque ClickFix

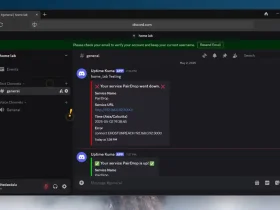

O ataque inicia-se com um e-mail de phishing contendo um anexo HTML malicioso. Ao abrir o ficheiro, é exibida uma mensagem de erro falsa alegando problemas de ligação ao OneDrive e sugerindo uma atualização manual da cache DNS.

A página inclui um botão “Como corrigir” que copia um comando PowerShell para a área de transferência do Windows. Os atacantes incentivam as vítimas a colar e executar este comando, desencadeando assim a cadeia de infeção.

Abuso do SharePoint para distribuir malware

O script inicial executa um segundo script alojado num servidor SharePoint controlado pelos atacantes. Este, por sua vez, descarrega um script Python que implementa o framework Havoc como um ficheiro DLL no sistema da vítima.

A utilização do SharePoint, uma plataforma empresarial legítima da Microsoft, ajuda os atacantes a contornar deteções de segurança e aumenta as hipóteses de sucesso do ataque.

O que é o framework Havoc?

O Havoc é um framework de pós-exploração avançado, concebido para testes de penetração e simulação de ameaças. Oferece capacidades modulares para operações furtivas de comando e controlo, incluindo:

- Execução em memória

- Comunicações encriptadas

- Técnicas de evasão de defesas modernas

Estas características tornam o Havoc uma ferramenta poderosa nas mãos de atacantes, permitindo-lhes manter persistência e movimentar-se lateralmente em redes comprometidas.

Aumento da popularidade dos ataques ClickFix

Os investigadores da Fortiguard Labs, que têm monitorizado esta campanha desde o ano passado, notam um aumento significativo na popularidade dos ataques ClickFix nos últimos meses:

- Em outubro, uma nova variante de malware comprometeu milhares de sites WordPress, instalando um plugin malicioso que servia o ataque ClickFix.

- Semanas antes, foram observadas falsas chamadas do Google Meet quebradas, também uma variante do ataque ClickFix.

Como te protegeres contra ataques ClickFix

Para te protegeres contra este tipo de ameaças, considera as seguintes medidas:

- Mantém o teu software e sistemas operativos atualizados

- Utiliza soluções de segurança robustas e mantém-nas atualizadas

- Sê cético em relação a e-mails não solicitados com anexos ou links

- Não executes comandos ou scripts de fontes não confiáveis

- Implementa autenticação multifator em todas as contas possíveis

- Educa-te e aos teus colaboradores sobre as técnicas de phishing atuais

A campanha ClickFix que utiliza o Microsoft SharePoint para distribuir o malware Havoc demonstra a crescente sofisticação dos ataques cibernéticos. Ao combinar engenharia social com o abuso de plataformas legítimas, os atacantes conseguem contornar muitas defesas tradicionais.

É crucial que indivíduos e organizações permaneçam vigilantes, implementem boas práticas de segurança e mantenham-se informados sobre as últimas ameaças e técnicas de ataque.

Só através de uma abordagem proativa e multicamada à cibersegurança podemos esperar mitigar eficazmente estes riscos em constante evolução.

Deixa um comentário