No mundo digital, as maiores ameaças nem sempre chegam com um estrondo. Por vezes, começam com um sussurro, um toque subtil à porta para ver se está alguém em casa. É precisamente isso que está a acontecer neste momento, numa escala aterradora. Um exército invisível, composto por mais de 100.000 dispositivos infetados de todos os cantos do globo, está a sondar metodicamente a internet, à procura de uma das portas de entrada mais comuns e perigosas das redes empresariais: o Ambiente de Trabalho Remoto (RDP) do Windows.

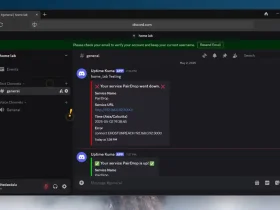

Esta não é uma tentativa desesperada de arrombar a porta. É uma operação de espionagem fria e calculada, uma campanha de reconhecimento em massa que está a mapear os seus futuros alvos. Detetada a 8 de outubro, a ofensiva prova que os cibercriminosos estão a jogar um jogo de paciência, e o prémio final pode ser o controlo total sobre a tua empresa.

A porta dos fundos digital que todos usam (e que os hackers adoram)

O Protocolo de Ambiente de Trabalho Remoto (RDP) é a faca de dois gumes da tecnologia moderna. Por um lado, é a chave que permite a milhões de pessoas trabalhar a partir de casa, dando aos administradores de sistemas o poder de gerir servidores a quilómetros de distância. É uma ferramenta de conveniência e produtividade absolutamente essencial na era pós-pandemia.

Por outro lado, quando mal configurado, o RDP é a porta dos fundos digital preferida dos hackers. Deixar um servidor RDP exposto diretamente à internet é o equivalente a deixar a chave de casa debaixo do tapete da entrada. É um convite aberto para todo o tipo de ataques, desde o roubo de credenciais até à paralisação total da empresa através de ransomware. E é precisamente este o convite que este exército de bots está a procurar.

A técnica do espião: identificar alvos sem fazer barulho

O que torna esta campanha tão sinistra é a sua inteligência. A botnet não está a tentar adivinhar palavras-passe à força, uma tática barulhenta que facilmente despoletaria alarmes. A sua missão, nesta fase, é muito mais furtiva: descobrir quais as empresas que têm utilizadores ativos, compilando uma “lista de compras” para futuros ataques.

Para o fazer, estão a usar métodos engenhosos que exploram a forma como os servidores comunicam:

Imagina que bates a duas portas. Atrás de uma, não está ninguém; atrás da outra, está alguém que vem ver quem é. O som e o tempo de resposta são diferentes. É mais ou menos isto que os bots estão a fazer digitalmente. Ao medirem as micro-diferenças no tempo que um servidor demora a responder a uma tentativa de login com um nome de utilizador válido versus um inválido, conseguem inferir se essa conta existe. É uma espionagem baseada no “eco” da resposta do servidor.

Ao interagirem com a página de login, os bots analisam o comportamento do sistema para perceber se o nome de utilizador que inseriram é real. É um método de tentativa e erro, mas feito em tal escala e com tanta rapidez que se torna terrivelmente eficaz.

Uma rede global, uma missão única

A escala desta operação é o que a torna verdadeiramente alarmante. Embora o tráfego inicial tenha sido detetado a partir do Brasil, rapidamente se percebeu que a rede era global, com “soldados” a operar a partir de mais de 100 países, incluindo potências como a China e a Rússia.

A prova de que se trata de uma campanha coordenada e não de atividade aleatória está na sua “assinatura digital”. Quase todos os 100.000 IPs partilham características técnicas comuns, indicando que estão a ser controlados pela mesma entidade e a usar as mesmas ferramentas. Isto não é o trabalho de um punhado de hackers; é uma operação organizada, com recursos e um objetivo claro.

Como erguer as muralhas e proteger a tua “casa” digital

Apesar da escala da ameaça, a defesa contra este tipo de ataque baseia-se em princípios de segurança fundamentais que todas as empresas, grandes ou pequenas, deveriam seguir.

A primeira regra de ouro, a mais importante de todas, é: NUNCA, em circunstância alguma, exponhas um serviço RDP diretamente à internet pública. É o erro mais comum e o mais fatal.

Para te protegeres de forma eficaz, deves erguer as tuas muralhas digitais:

- Usa uma VPN como portão de entrada: Pensa na VPN como um túnel secreto e fortificado que leva até à tua rede. Para aceder ao RDP, qualquer utilizador tem primeiro de se autenticar na VPN, tornando o serviço invisível para quem está do lado de fora.

- Contrata um “segurança pessoal” com a MFA: A Autenticação Multifator (MFA) é o teu segurança à porta. Mesmo que um ladrão tenha a chave (a palavra-passe), o segurança vai pedir uma segunda forma de identificação (como um código no teu telemóvel). É a camada de proteção mais eficaz contra o roubo de credenciais.

- Sê o vigilante da tua rede: Monitoriza constantemente os registos dos teus servidores. Procura por padrões de login estranhos ou tentativas de acesso a partir de locais invulgares. Bloqueia proativamente os IPs que já são conhecidos por atividade maliciosa.

Este ataque massivo é um alerta sério. Lembra-nos que, no cenário atual, a segurança não é um produto que se compra, mas sim um processo contínuo de vigilância. Os teus dados e a continuidade do teu negócio dependem disso.

Deixa um comentário